Negli ultimi anni, le minacce informatiche hanno subito un’evoluzione preoccupante, con attacchi sempre più sofisticati che colpiscono indistintamente utenti privati e aziende. Una delle vulnerabilità più allarmanti emerse recentemente è la ZDI-CAN-25373, un bug di sicurezza presente nei sistemi Windows, sfruttato per ben otto anni da gruppi APT sponsorizzati da stati come Corea del Nord, Iran, Russia e Cina.

Un Bug Ignorato da Microsoft e Sfruttato dagli Hacker

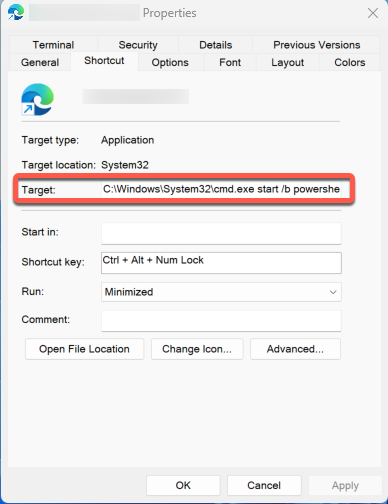

L’allarme è stato lanciato dalla Trend Zero Day Initiative™ (ZDI), che ha individuato il grave problema legato ai file di collegamento di Windows (.lnk). Questi file, se compromessi, consentono agli hacker di eseguire comandi dannosi nascosti nei sistemi delle vittime. La modalità di sfruttamento rende particolarmente insidiosa questa vulnerabilità, poiché un utente può attivare il codice malevolo semplicemente visualizzando il file .lnk senza nemmeno aprirlo direttamente.

La gravità della situazione è accentuata dal fatto che Microsoft, informata del problema, ha deciso di non rilasciare una patch di sicurezza per risolverlo. Questo ha permesso agli attaccanti di abusarne indisturbati per anni, colpendo una vasta gamma di bersagli, tra cui enti governativi, aziende finanziarie, think tank e agenzie di difesa in Stati Uniti, Canada, Russia, Corea del Sud, Vietnam e Brasile.

Come Funziona l’Attacco con i File .LNK

I cybercriminali creano file .lnk (collegamenti a file o cartelle) malevoli che nascondono comandi dannosi sfruttando particolari caratteri (spazi, tabulazioni, avanzamenti di riga, ecc.), eludendo così le protezioni di sicurezza integrate in Windows. Questi file vengono poi distribuiti tramite allegati email, download da siti web compromessi o persino chiavette USB infette. Una volta che la vittima interagisce con il file, il malware si installa ed esegue operazioni malevole, tra cui:

- Furto di credenziali e dati sensibili

- Installazione di malware come Lumma Stealer, GuLoader e Remcos RAT

- Accesso remoto non autorizzato per il controllo del sistema

Utenti Privati e Aziende: Nessuno è Al Sicuro

Questa minaccia non riguarda solo le grandi aziende o le istituzioni governative: ogni utente, anche domestico, può cadere vittima di un attacco basato su file .lnk infetti. Scaricare file da fonti non sicure, aprire allegati email sospetti o inserire dispositivi USB non verificati espone chiunque a gravi rischi.

Per il mondo business, il rischio è ancora maggiore. I dipendenti devono essere istruiti a riconoscere e evitare file sospetti, specialmente quando arrivano via email. L’implementazione di policy aziendali rigorose e di software di sicurezza avanzati è fondamentale per prevenire attacchi devastanti.

Come Proteggersi dalla Minaccia ZDI-CAN-25373

Per ridurre il rischio di infezione, ecco alcune misure essenziali da adottare:

- Non aprire mai file .lnk ricevuti via email da mittenti sconosciuti o non verificati.

- Bloccare l’esecuzione di file .lnk da percorsi di rete e dispositivi rimovibili mediante policy di gruppo (GPO) su Windows.

- Utilizzare un antivirus avanzato come Trend Vision One™ – Endpoint Security o Trend Micro™ Deep Security™, che offrono protezione mirata contro queste minacce.

- Mantenere aggiornati tutti i software di sicurezza e i sistemi operativi, per mitigare eventuali vulnerabilità sfruttabili dagli attaccanti.

- Formare il personale su come riconoscere tentativi di phishing e attacchi basati su file sospetti.

Conclusione

L’assenza di una patch ufficiale da parte di Microsoft rende la vulnerabilità ZDI-CAN-25373 un rischio concreto per milioni di utenti. Proteggersi con strumenti di cybersecurity affidabili e adottare buone pratiche di sicurezza informatica è l’unico modo per ridurre il rischio di infezioni e attacchi informatici. Sia che si tratti di un utente privato o di un’azienda, la prudenza è sempre la prima linea di difesa.

Fonte: Trend Micro